Tường lửa công nghiệp ICS Scada

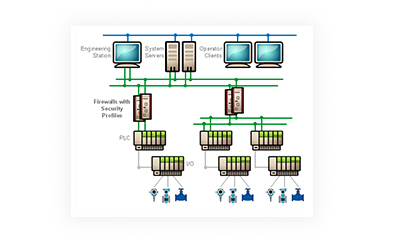

Tường lửa ICS Scada trong hệ thống Kiểm soát Công nghiệp (ICS) và Kiểm soát Giám sát và Thu thập Dữ liệu (SCADA) đang phải đối mặt với việc tiếp xúc với internet ngày càng tăng.

Việc này tạo cơ hội cho các bên bất chính và tin tặc độc hại xâm nhập vào các hệ thống đã bị cô lập trước đó. Tường lửa thoạt nhìn có vẻ là sự lựa chọn tự nhiên trong bảo mật thông tin hàng đầu nhưng áp dụng tâm lý “một phù hợp với tất cả” là không thích hợp khi làm việc với ICS / SCADA.

Bài viết này khám phá việc sử dụng tường lửa trong môi trường ICS / SCADA, bao gồm cách nó khác với tường lửa doanh nghiệp, nhà cung cấp / thương hiệu, tường lửa không trạng thái, có trạng thái hoặc kiểm tra gói sâu (DPI) với môi trường ICS / SCADA.

Các nguyên tắc cơ bản về bảo mật xây dựng kỹ năng bảo mật SCADA của bạn bao gồm kiểm soát truy cập, các mối đe dọa mạng phổ biến, mạng kiểm soát quy trình và hơn thế nữa.

Sử dụng tường lửa công nghiệp ICS Scada

Tường lửa là một phần phổ biến của công nghệ thông tin và bảo mật thông tin, đặc biệt là trong các tình huống chỉ có một biện pháp bảo mật được chọn. Tường lửa bảo mật thông tin bằng cách giám sát và kiểm soát luồng lưu lượng giữa và trong các mạng, tham chiếu danh sách kiểm soát truy cập (ACL), bảng quyền, để lọc lưu lượng một cách thích hợp. Điều này đúng cho cả tường lửa doanh nghiệp và công nghiệp, thường được sử dụng cùng với môi trường ICS / SCADA.

Tường lửa công nghiệp so với doanh nghiệp

Tường lửa doanh nghiệp thường được sử dụng trong môi trường tổ chức và trong môi trường CNTT thông thường.

Tường lửa công nghiệp là loại được sử dụng trong cả môi trường ICS và SCADA.

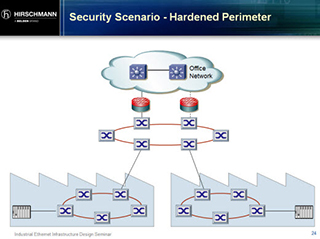

Chúng khác với tường lửa doanh nghiệp ở chỗ chúng đã được làm cứng cho các môi trường công nghiệp. Những môi trường này có thể khá khắc nghiệt do có ngưỡng nhiệt độ hoạt động cao hơn.Cũng giống như tường lửa doanh nghiệp, Tường lửa thế hệ tiếp theo (NGFW) có sẵn để sử dụng trong công nghiệp.

NGFW công nghiệp đi kèm với tất cả các tính năng bổ sung tuyệt vời mà NGFW dành cho doanh nghiệp đi kèm, bao gồm: Khả năng mã hóa Danh sách trắng, VPN, Phát hiện xâm nhập, Kiểm tra gói sâu (thêm về điều này sau). Môi trường ICS / SCADA có thể chứa các hệ thống lớn và phức tạp bao gồm máy móc công nghiệp cũ và mạng lưới trải rộng ở một số địa điểm. Việc triển khai tường lửa cho môi trường ICS / SCADA yêu cầu phân tích nhu cầu của môi trường và độ phức tạp của nó để tạo ra giải pháp phù hợp.

Tường lửa công nghiệp không trạng thái (Stateless Firewall) so với tường lửa trạng thái (Stateful Firewall)

Tường lửa trạng thái là loại tường lửa công nghiệp được ưu tiên sử dụng cùng với môi trường ICS và SCADA, nhưng tại sao lại như vậy?

Tường lửa công nghiệp không trạng thái

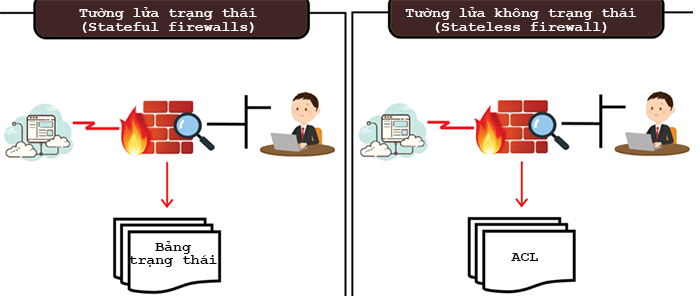

Tường lửa không trạng thái, còn được gọi là bộ lọc gói, phân tích các gói thông tin tách biệt với thông tin lịch sử và thông tin khác về phiên giao tiếp. Tường lửa không trạng thái dựa trên quyết định từ chối hoặc cho phép gói tin dựa trên các tiêu chí lọc đơn giản. Tiêu chí chung là IP nguồn IP đích, Giao thức nguồn, Giao thức đích.

Nhược điểm của tường lửa không trạng thái là chúng dễ bị kẻ tấn công giả mạo, đó là khi kẻ tấn công thay đổi địa chỉ IP của họ để phù hợp với máy chủ ứng dụng nội bộ với số cổng đích thường được sử dụng. Điều này hoạt động vì tường lửa không trạng thái không thể chặn giao tiếp gửi đến không phải là kết quả của các yêu cầu gửi đi.

Tường lửa trạng thái

Trạng thái tường lửa trạng thái hiểu mối quan hệ giữa các thông báo nhận được so với các thông báo trước đó. Điều này thực hiện là đặt giao tiếp trong bối cảnh của giao tiếp khác nhận được, dẫn đến sự hiểu biết đầy đủ hơn, chính xác hơn về việc giao tiếp có phải là một mối đe dọa hay không. Với tường lửa trạng thái, lưu lượng truy cập vào cần phải khớp với các yêu cầu gửi đi. Điều này còn được gọi là chặn các gói tin ngoài trình tự. Tường lửa trạng thái cũng có thể giới hạn số lượng kết nối mới có thể được thực hiện, ngăn chặn những kẻ tấn công hơn nữa.

Kiểm tra gói sâu (DPI)

Môi trường ICS / SCADA phụ thuộc rất nhiều vào giao thức Modbus / TCP nhưng ACL hoặc cho phép thông báo Modbus hoặc từ chối chúng mà không có khả năng kiểm soát hạt tốt hơn. Có thể dễ dàng cho phép các thông báo lập trình thông qua giao thức này khi, ví dụ, một HMI đang giao tiếp với PLC – đây là một biện pháp bảo mật không có.Với DPI, tường lửa kiểm tra nội dung thư và áp dụng các quy tắc chi tiết hơn các quy tắc trong ACL của nó.

Khả năng kiểm tra thông báo này có thể tạo ra sự khác biệt trong việc liệu một cuộc tấn công bằng phần mềm độc hại có thành công hay không, chẳng hạn như khi Dragonfly’s Havex khai thác thực tế là nạn nhân của nó không sử dụng DPI. Điều khiển chi tiết mà DPI cung cấp cho các hệ thống ICS / SCADA cải thiện cả tính bảo mật và độ tin cậy của các hệ thống này.

Kết luận

Tường lửa công nghiệp ICS Scada là cần thiết và quan trong trong môi trường công nghiệp. Tuy nhiên, cần phải xem xét cẩn thận về mức độ phức tạp của hệ thống ICS / SCADA được nối mạng và môi trường mà chúng tồn tại.Tường lửa không trạng thái thường không được sử dụng cho ICS / SCADA vì hệ thống lọc của nó quá đơn giản và Mô hình Purdue, mặc dù được sử dụng rộng rãi, không thể chặn các cuộc tấn công đúng cách.

Điều này khiến tường lửa trạng thái và DPI mạnh mẽ hơn. Cả hai đều là những lựa chọn hữu ích, nhưng việc đưa ra quyết định sử dụng cái này chứ không phải cái kia sẽ trở lại câu hỏi liên tục khi thảo luận về bảo mật ICS / SCADA: “Biện pháp bảo mật nào là tốt nhất cho môi trường cụ thể của bạn?”

“Nguồn: Sưu tầm”

Trả lời

Bạn phải đăng nhập để gửi phản hồi.